El sistema de misiles balísticos de EEUU no pasó la auditoría de seguridad

El Inspector General del Departamento de Defensa estadounidense (DoD) ha publicado esta semana un alarmante informe sobre la reciente auditoria de seguridad informática realizada al sistema de misiles balísticos intercontinentales de Estados Unidos. Ya sabéis, ese sistema con el que aprietas botoncitos y puedes destrozar al enemigo sin piedad.

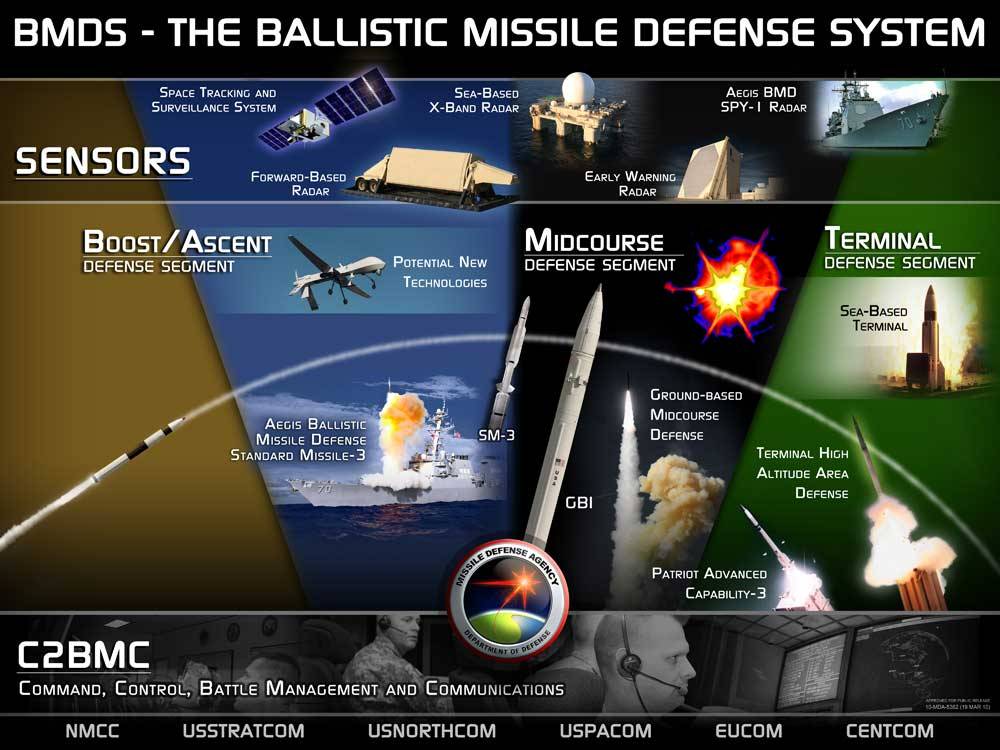

Estos sistemas de misiles son de gran importancia para este país, no cabe duda. Se trata de una serie de instalaciones de misiles de corto, medio y largo alcance.

Vulnerabilidades graves en el sistema de misiles balísticos de EEUU

En Marzo de 2014 el DoD ya alertó desde la figura del Inspector de seguridad de la información acerca de la necesidad de implementar controles de seguridad siguiendo los estándares del NIST, para proteger estos sistemas denominados BMDS.

En un extenso informe se mostraba que las instalaciones de BMDS habían fallado estrepitosamente al emplear controles como la autenticación multifactor, detección de vulnerabilidades y mitigación, seguridad en racks de servidores del ejército, protección de datos clasificados en medios extraíbles, cifrado de información técnica en tránsito e incluso elementos de seguridad física como sensores y cámaras.

Tampoco se han estado llevando a cabo auditorías rutinarias para asegurar los métodos de protección en funcionamienot y evaluar su efectividad. ¿No se supone que en el ejército de una superpotencia deberían cumplirse unos estándares de alta seguridad?

Algunos ejemplos alarmantes

Autenticación multifactor

Por ejemplo, en una instalación se permitía a los empleados utilizar un factor de autenticación simple (es decir, un usuario y contraseña sin más) por hasta 14 días durante la creación de la cuenta. En muchos casos, los usuarios continuaban posteriormente con este sistema a partir de esos 14 días.

En otra instalación militar, el administrador de dominio nunca se preocupó de configurar políticas para prevenir el inicio de sesión de los empleados sin utilizar autenticación en dos factores o más. Finalmente, en otra de ellas ni siquiera se daba soporte a dicha tecnología.

Gestión de vulnerabilidades

Tampoco se ponían los medios apropiados para proteger los sistemas de vulnerabilidades. En muchos complejos había equipos y servidores con vulnerabilidades conocidas que podrían haber permitido el acceso o desplazamiento lateral a intrusos.

Los datos demuestran que las auditorías de vulnerabilidades no se han estado tomando en serio: existen vulnerabilidades sin corregir de enero de 2018 e incluso algunas tan longevas que deberíamos retroceder ¡hasta 2013!

Ausencia de cifrado

Además, los oficiales no han estado cifrando los datos contenidos en medios extraíbles (pendrives, tarjetas SD, discos externos). Según se puede leer en este informe del Departamento de Defensa, no existía la obligación de garantizar así la confidencialidad de la información. Aunque citan lo siguiente:

Aunque no se requería que los datos almacenados en medios extraíbles estuvieran cifrados, los dueños de los sistemas y Oficiales de Seguridad de la Información tienen la responsabilidad de implementar y obligar a cumplir las normativas y políticas del DoD para cifrado de datos. […] En mayo de 2018, se comenzó a obligar a cifrar los datos contenidos en estos aparatos utilizando el FIPS 140-2 (Federal Information Processing Standard), como condición para operar a partir del 9 de Octubre de 2018.

Fallos en la seguridad física

El aspecto físico de los mecanismos de seguridad tiende a menospreciarse, pero desde luego no es lo que se espera en un organismo como el ejército americano. Sin embargo, se han encontrado racks de servidores sin bloquear, durante 4 años una puerta estuvo reportando estar cerrada cuando en realidad no lo estaba…incluso las cámaras de seguridad faltaban en algunos puntos obvios.

Conclusiones

Las recomendaciones de la oficina del Inspector General del Departamento de Defensa de EEUU son claras: hagan ustedes cumplir los requisitos federales. Sin embargo estas palabras han caído en saco roto durante años y ahora el asunto se ha escalado a figuras como el Director, el Comandante General y los CISO para que agreguen sus comentarios al informe a más tardar el 8 de enero de 2019.

Categorías

Alejandro Ver todo

Trabajo como consultor de ciberseguridad y me gusta lo que hago. Aficionado a la informática / tecnología en general, me gusta compartir con la gente lo poco que sé. También soy aficionado al deporte y los videojuegos.